バグ見つけて賞金を稼ぐ「バグバウンティ」。数字から読み解く「バグハンター」の世界

2022年2月2日

ITジャーナリスト

生活とテクノロジー、ビジネスの関係を考えるITジャーナリスト、中国テックウォッチャー。著書に「Googleの正体」(マイコミ新書)、「任天堂ノスタルジー・横井軍平とその時代」(角川新書)など。

副業として「バグバウンティ(バグ報告報奨金制度)」を選ぶエンジニアが増えているという。バグバウンティとは、バグや脆弱性を発見して報告すると、その重要度に応じて報奨金を支払われる仕組みだ。米国ではセキュリティレベルを上げる効果が高く、セキュリティ費用も抑えられることから、多くの企業が採用をしている。2021年には総額で40億円以上の報奨金が支払われ、専業のバグハンターも登場している。

近年ますます注目を集めるバグバウンティ。それだけで生活を成り立たせるか気になる人もいるようだ。バグバウンティにまつわって年次レポートを発表しているプラットフォーム「HackerOne」の統計データからその実態を読み解く。

- 2021年の報奨金総額42.2億円

- ハッカーとは「制限を創造的に打破する知的挑戦を楽しむ人」

- 職業としての「バグハンター」

- バグハンターになるための3つの重要ポイント

- アップルから報奨金を得た14歳の少年

2021年の報奨金総額42.2億円

テック企業は自社のシステム、サービスを守るため、セキュリティエンジニアを雇用し、日夜、脆弱性情報に目を光らせている。システムの不具合により、あるいは外部からの攻撃により、サービスが停止すると、企業にとっては大きな損害であり、サービスの信頼失墜につながるからだ。特に、生活インフラとなっているサービスでは、バグはときには致命的である。

攻撃者はシステムの技術的盲点、または開発者の心理的な盲点をついてくるため、予防には限界がある。そこで、広く外部の人間に、自社システムに攻撃者の視点で模擬攻撃をしてもらい、発見された脆弱性の報告に対して相応の報酬を出すというのがバグバウンティプログラムだ。

今では、GAFAを始めとする多くのテック企業が、バグバウンティプログラムを開始した。日本ではLINE社などがバグバウンティプログラムを実施している。バグバウンティハッカーコミュニティ「HackerOne」が公開している「Hacker Powered Security Report Industry Insight 2021」によると、2021年にバグバウンティの報奨金は、総額3692万5156ドル(約42.2億円)に達した。

HackerOneでは、報告内容を深刻さにより「致命的」「高」「中」「低」の4種類に分け、それぞれの1件あたりの賞金の相場を算出している。それによると致命的な脆弱性については3000ドル(約34万円)で、以下、1000ドル、500ドル、150ドルとなっている。

ハッカーとは「制限を創造的に打破する知的挑戦を楽しむ人」

このバグバウンティプログラムは、エンジニアに新たな収入の道を拓いただけではなく、ハッカー文化にも大きく貢献した。

HackerOneはハッカーの定義について「制限を創造的に打ち破る知的挑戦を楽しむ人」としている。つまり、脆弱性を探すためにハッキング行為を行うことに善悪の価値観はなく、それは純粋な知的挑戦である、ということだ。

しかし、その結果得られた成果をどのように活用するかで、いわゆる「悪人」と「善人」に分かれることになる。悪人は脆弱性を利用して不法行為を行い利益を得ようとする。それに対してこれまで善人は探知した脆弱性を報告して企業や社会に貢献することはできても、報酬を得ることはできなかった。善人ハッカーは、その仕事の創造性の高さに反して、ボランティアであることを強いられていた。そこに正当な報酬を支払う仕組みができたことにより、多くのハッカーがハッキングの成果を正しく利用することができるようになったであろう。

職業としての「バグハンター」

HackerOneの統計によると、当サイトに登録されているハッカーのうち、約40%は専業であり、60%が兼業だ。兼業のうち、53%のハッカーはバグバウンティから得た収入が全収入の半分を超えているという。つまり、バグハンターはすでに職業として成立するレベルに達している。

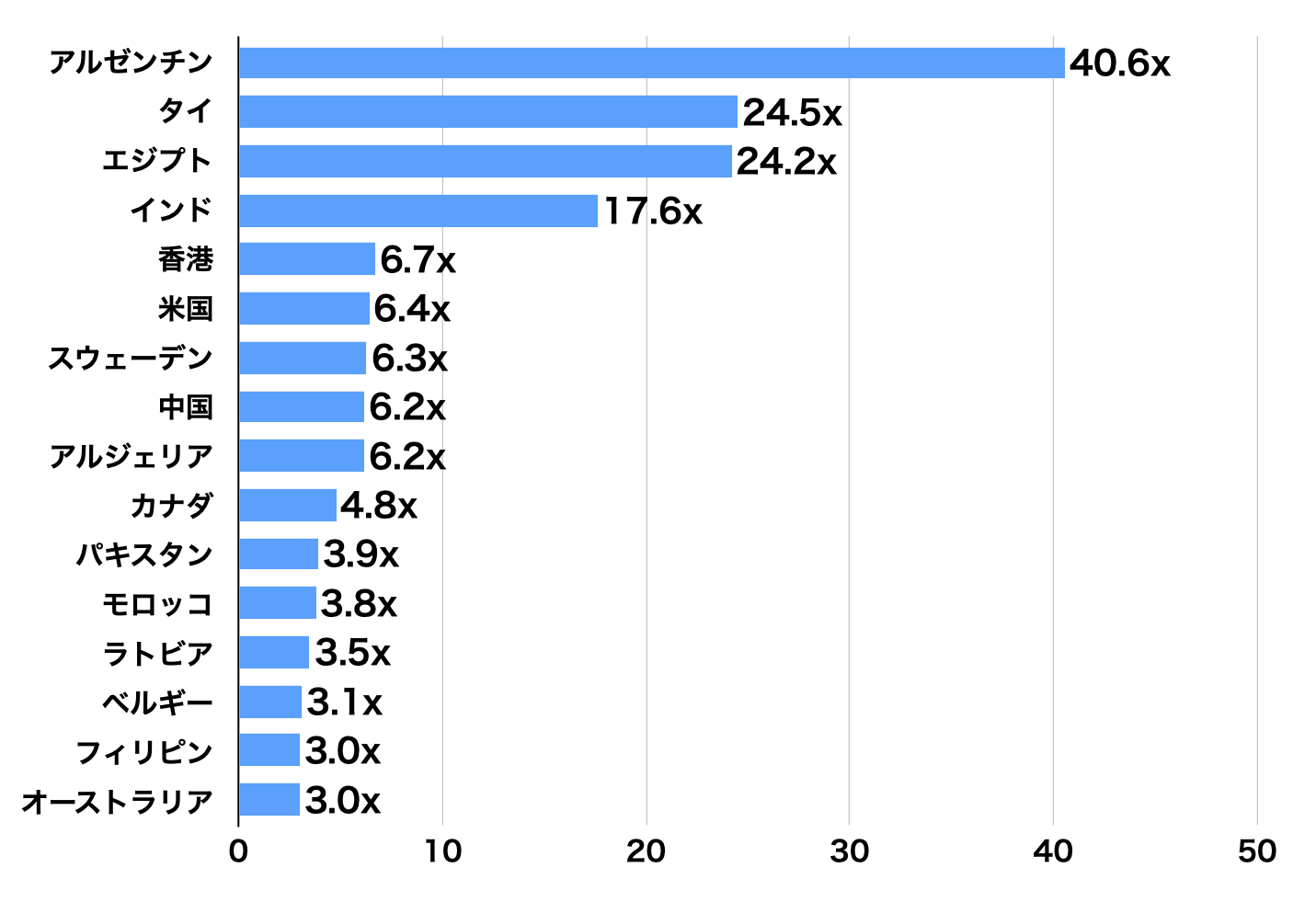

少し古いデータになるが、「Hacker Powered Security Report 2019」に興味深い統計が掲載されている。それは、各国のトップクラスのバグハンターの収入と、その国のセキュリティエンジニアの給与の中央値を比較したものだ。最高はアルゼンチンで、一般的なセキュリティエンジニアの40.6倍をバグバウンティで稼いでいる。

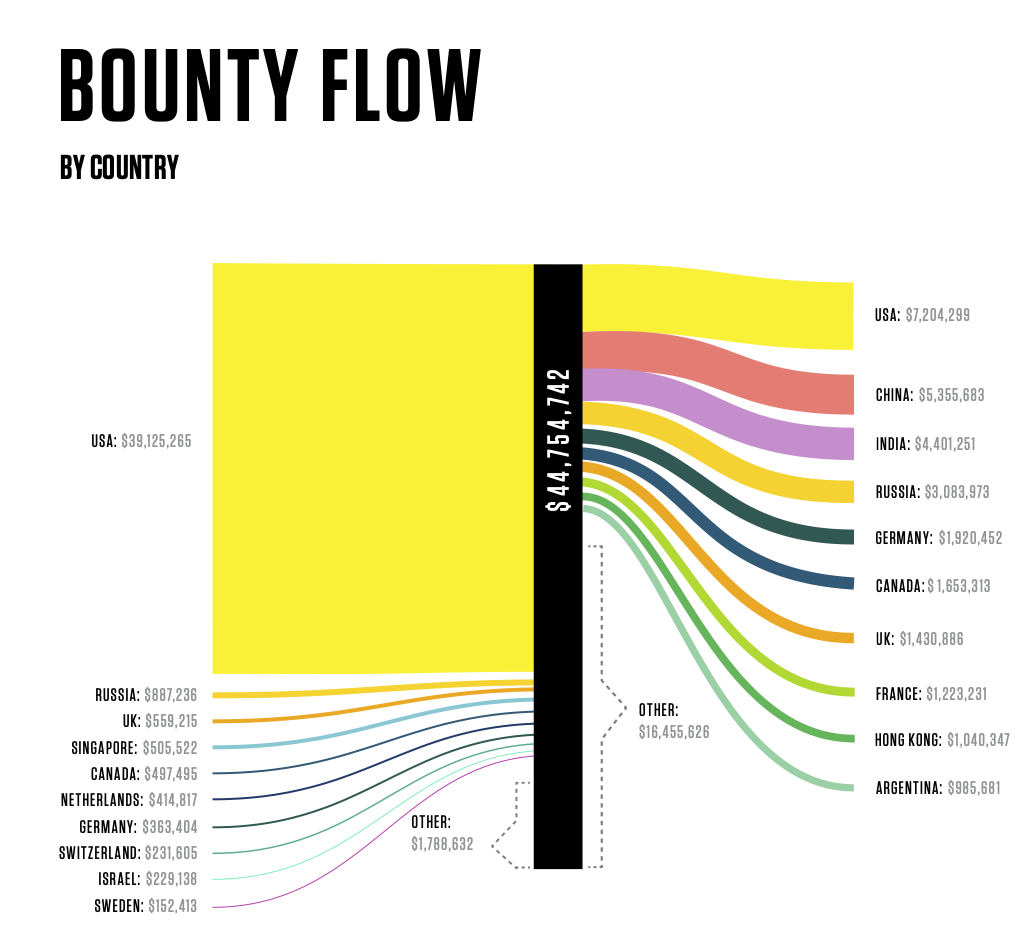

このようなことが可能になる理由は、Bounty Flowを可視化した図を見るとわかる。この図は、2020年のバグバウンティプログラムで支払われた4475万4742ドルの報奨金の流れを可視化したものである。

バグバウンティ報奨金を支払う企業は圧倒的に米国が多く、それを米国、中国、インド、ロシアのハッカーたちが取得をしているという構図だ。つまり、世界中のハッカーが米国のサービスに対して模擬攻撃を行い、脆弱性を発見して報告し、生活を成り立たせることができるレベルの収入を得ていることになる。

バグバウンティプログラムは、米国から始まったが、今後は他国の企業の実施も増えていくと見られている。バグハンターが職業のひとつとして認知される日もそう遠いことではないように思える。

バグハンターになるための3つの重要ポイント

これまで見てきたように、バグバウンティで生計を立てていくことも十分可能な状況になっている。では、バグハンターになるためにはどうすれば良いのだろうか。ひとつはバグバウンティプラットフォームに登録をすること、もうひとつは対象を日本に限定せず、米国や海外を対象にするということ、そして戦略的にハッキング対象を選ぶということだ。

1)バグバウンティープラットフォームに登録をする

バグハンターを始めるには特に資格は必要はなく、勝手に調査を始めて、脆弱性を見つけたら報告をするという形でもかまわない。しかし、さまざまな面倒を避けるために、まずはバグバウンティプラットフォームにハッカー登録をするのがお勧めだ。日本ではBugBounty.jp、海外ではHackerOneがよく知られている。登録をすることにより、実施されているバグバウンティプログラムの情報も手に入り、コミュニティに参加することで情報交換もできるようになる。

また、日本のバグハンターの場合、インターネットプロバイダーとトラブルになるケースがある。バグバウンティの調査のためのアクセスは、時によって外形的には不正アクセスと見分けがつかないことがあり、プロバイダーから警告を受けたり、接続制限を受けるということがある。アクセス権限を持たずにアクセスをした瞬間に不正アクセスとなり法に触れてしまうため、プラットフォーム経由でバグバウンティプログラムに参加登録をすることで、トラブルを起こすリスクを最小限に抑えられる。

2)対象は日本企業に限定せず、米国を視野に入れる

日本でもバグバウンティプログラムは広がり始めているが、まだまだ、先進的な思想を持っているテック企業に限られている。一方、米国は一般の事業企業が自社のシステムに対してバグバウンティプログラムを実施している。最大の収入源は、米国企業となるので、対象を日本企業に限定するのではなく、米国を中心に、自分が得意なシステムを戦略的にねらっていく必要がある。

3)戦略的に対象企業を選んでいく

脆弱性を調査するのには事前調査を含め大きな手間がかかるため、あらかじめ戦略的に調査対象にするサービスを決めておく必要がある。最も適しているのは、普段からよく使っているサービスだ。勝手がわかっているので調査がしやすい。また、自分が得意としている技術が使われているサービスを集中的に選んでいく人も多い。

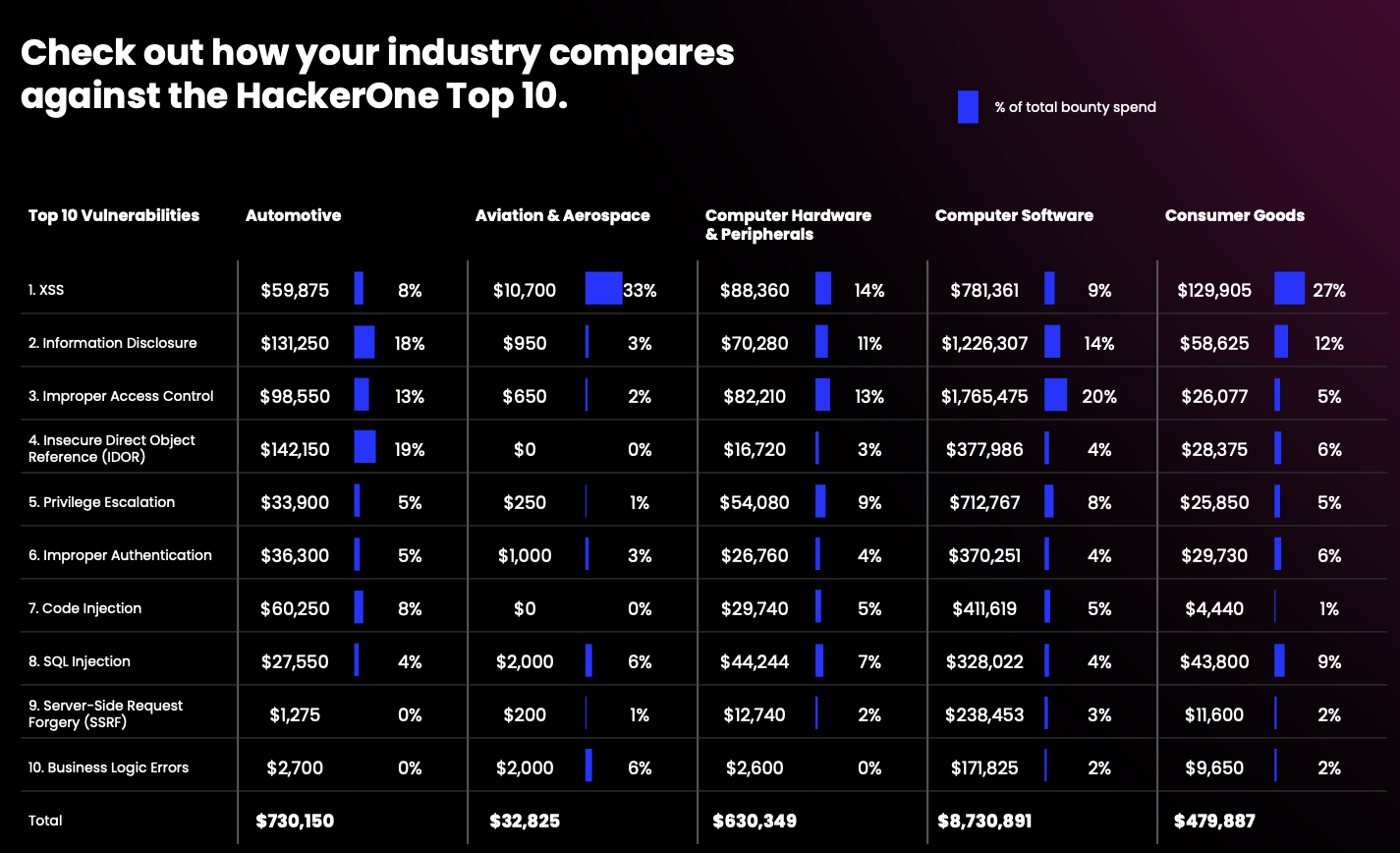

「Hacker Powered Security Report Industry Insights 21」(HackerOne)では、19の業種と10の脆弱性について、バグバウンティプログラムによる報酬がいくら支払われたかのクロス集計表だ。このクロス集計表を見ると、次のような項目の総報奨金額が突出して高くなっている。

・クロスサイトスクリプティング(XSS):航空、生活用品、政府機関、ヘルスケア、メディア

・不適切なアクセス制御:コンピューターソフトウェア、ヘルスケア、製薬

・安全ではない直接オブジェクト参照(IDOR):自動車、電機、政府機関、医療、運輸

・特権エスカレーション:専門業

・不適切な認証:ブロックチェーン、製薬

アップルから報奨金を得た14歳の少年

2019年1月、米国アリゾナ州に住む14歳の少年が、アップルのビデオ通話サービスFaceTimeに致命的なバグがあることを、フォートナイトで遊んでいる最中に発見をした。それはグループ通話で発信すると、相手が了承をする前に、相手の姿や声が見聞きできてしまうというものだった。個人プライバシーを侵す致命的なバグだ。少年は、アップルにメールをしたり、ツイッターやFacebookでバグを報告した。その後、他のユーザーもこの致命的なバグに気づき、話題となり、アップルはFaceTimeのグループ通話機能を一時停止した。

後にアップルの経営陣はこの少年のところを訪れ、お礼を述べ、アップルはバグバウンティプログラムを始める予定であり、少年も報奨金を受け取る権利があると説明して、支払いを確約したという。金額は明らかにされていないが、少年は進学資金にしたいと喜んだという。

少年は、成果に対して正当な報酬を得ることができ、自分の発見が社会に貢献できることを実地で学ぶことができた。アップルは致命的なバグを教えてもらうことで、より深刻な事故を招かずに済んだ。ウィン・ウィンな結果だ。

バグバウンティ専業となり、テック企業からプライベートなバグバウンティプログラムに招待をされるようなレベルに極めている人もいるし、見つかったら儲けもの感覚でホビーとして楽しんでいる人もいる。関わり方はそれぞれであるものの、エンジニアにとってバグバウンティは趣味と実益を兼ねたうってつけの副業のひとつであることは間違いない。

バックナンバー:

・中国ライドシェア最大手DiDiが採用するマッチングアルゴリズム。利用者全員の平均待ち時間最小化を考える「ダイナミックVRP」とは?

・28位と中位グループに下げ止まった日本。IMD国際デジタル競争力ランキングから見えてくる日本ITの弱みと希望は?

・TikTokの爆発的な拡散力はどこから?AIアルゴリズムと「階層型ユーザープール」で生み出した大ヒットの裏側

関連記事

28位と中位グループに下げ止まった日本。IMD国際デジタル競争力ランキングから見えてくる日本ITの弱みと希望は?

TikTokの爆発的な拡散力はどこから?AIアルゴリズムと「階層型ユーザープール」で生み出した大ヒットの裏側

中国No.1スマートフォンメーカー「Xiaomi」を徹底解説。新興IoT企業に次々と出資する 「Mi Ecosystem」をつくる真意は?

人気記事