最新記事公開時にプッシュ通知します

世界屈指の「ランサムウェアに金を払わない国」なはずの日本にサイバー攻撃が増えている理由【上原哲太郎&増田幸美】

2026年2月24日

![]()

立命館大学情報理工学部教授

上原 哲太郎(うえはら・てつたろう)

情報セキュリティ研究者。デジタル・フォレンジック研究会会長や情報セキュリティ研究所理事を務め、官公庁のセキュリティ対策支援や、警察組織のサイバー犯罪アドバイザーなどを行う。かつては懸賞が趣味で、ゲームハード「PlayStation2」や「Wii」を当てたことがある。

![]()

日本プルーフポイント株式会社 チーフ エバンジェリスト

増田 幸美(そうた・ゆきみ)

サイバーセキュリティ・エバンジェリスト。日本オラクル社のシステムコンサルタントとしてキャリアをスタートし、複数のサイバーセキュリティ企業にてエバンジェリストとして従事。警察大学校講師も務める。ソウルフードは地元・広島のお好み焼き。あの層の重なりとキャベツの甘みには強いこだわりがある。「他のお好み焼きは、すべて広島から派生したバリエーションである」という立場を崩していない。

日本企業はランサムウェアに対し、世界と比較しても「身代金」を支払わない国である――。では「身代金を払わない」はずの日本で、なぜ攻撃が増えているのか?

約2年前。2024年4月発表の調査(※1)ですが、セキュリティベンダー・プルーフポイント社によると、日本企業においてランサムウェア感染時の身代金支払率は32%で、世界平均の54%を大きく下回っていました。要因として、災害大国ならではのバックアップ体制や、反社会的勢力への利益供与を拒むコンプライアンス意識が挙げられています。

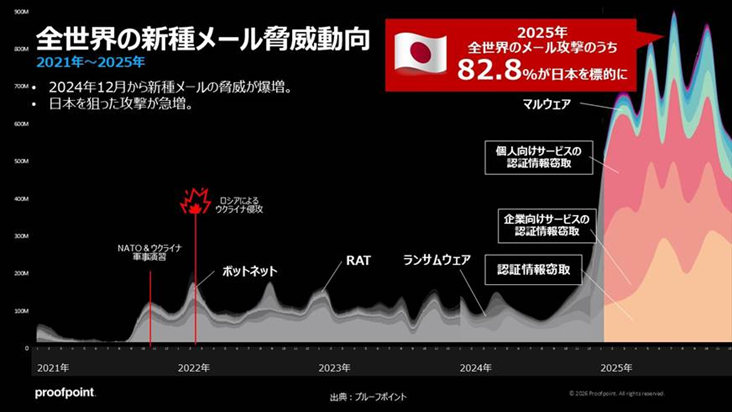

しかし、攻撃の手は緩むどころか激化しているようです。警察庁の発表(2025年9月)(※2)によると、同年上半期のランサムウェア被害件数は過去最多水準で、その約3分の2はセキュリティの手薄な中小企業が占めました。さらにプルーフポイント社の最新データ(※3)によると、なんと近ごろでは世界のメール脅威の約8割が、日本に集中していた、といいます。

「これは、日本が『おいしい市場』になってしまったということでは?」と語るのは、冒頭で紹介した調査レポートの著者である、日本プルーフポイント株式会社チーフ エバンジェリスト・増田幸美さんです。

今、サイバーセキュリティの世界で何が起きているのか? 同じくセキュリティの最前線に詳しく、かつ増田さんとの親交も深い立命館大学・上原哲太郎教授も招き、日本でサイバー攻撃が増加している背景についてお話をお聞きしました。

日本は「1回支払ってもデータ復旧率17%」

――まず、2024年発表の調査結果についてお聞かせください。「日本企業の身代金支払率は32%」という調査について、率直なご所感としてはいかがでしょうか?

増田:私たちは5年連続でこの調査を行ってきましたが、日本は常に「最も身代金を支払わない国」のトップクラスに位置してきました。2025年の調査結果は公表していませんが、支払率はそれほど変わっていません。

対照的な国が、ドイツです。ドイツの支払率はなんと93%もあります。しかも、1回目の支払いでデータが復旧する確率は63%。これはかなり高い復旧率といえます。だから、感染したらすぐに支払う。だから、攻撃者から「優良顧客」と認定され、さらに攻撃される。そんな、負のスパイラルに陥っています。

これに対し、日本は32%しか払わない。数字だけ見れば、脅迫に屈しない国といえるかもしれません。

ただ見落としてはいけないのは、日本企業が身代金を支払った後の「データ復旧率」です。

2024年に公表した調査に基づくと、1回目に身代金を支払ってデータやシステムが復旧したのは世界平均で41%ですが、日本はわずか17%でした(編注:日本において追加の支払いで復旧したケースは50%)。

――払ったとしても、1回でデータが戻らないことが多い?

増田:はい。これは言葉を選ばずに言うと、攻撃者から「舐められている」状態にあるのではないかと思います。技術的な交渉力のなさであったり、足元を見られたりしていて、データを取り戻せていない、と。

上原:そもそも「身代金支払率32%」が、低いといえるのか高いのかは議論の余地がありそうです。

ただ世界平均に比べて低い背景には、災害を意識したバックアップ体制なんかの他にも理由があるように思います。

ひとつは、日本の中小企業によくみられる事例。そもそも、身代金を払いたくても「払い方がわからない」ケースも多いのです。非IT企業で、テクノロジーに精通していない企業文化だと、突然画面に英語の脅迫文が出てきて「ビットコインで払え」といわれたところで、現場の担当者はしばしばパニックになります。「ビットコインって何? どうやって買うの?」と。

でどうするかというと、慌てて商工会議所や警察に相談に行く。そうなると事件として表沙汰になりますから、コンプライアンス的にもう「反社会的な勢力に『金を払う』」という選択肢は取れなくなる。

つまり、払わない以前に「払う手続きまでたどり着けなかった」企業も相当数含まれているのではないでしょうか。

加えて「1回支払っても17%しか復旧しない」ケースについて。これはあくまで私の推測ですが、背景としては、攻撃者が使うランサムウェア自体が日本特有の環境に対応しきれておらず、バグを起こしている可能性があります。

――ランサムウェアの、バグ。

上原:まともな企業のように品質管理部門があったり、日本語のWindows環境で綿密なテストをしているわけでもないでしょうしね。例えば、文字の問題。欧米のシングルバイト環境でつくられたプログラムを複雑な漢字やエンコードが混じる日本のシステムで無理やり実行すれば、ファイルの暗号化や復号のプロセスで破損が起きても不思議ではありません。

このように日本企業は「言葉や環境の特殊性」によって、良くも悪くも世界標準の攻撃からズレた位置にいたのではないか、と思うのです。

増田:そうですね。

またランサムウェアそのものだけでなく、ランサムウェアやフィッシングの経路として用いられるメール脅威においても、日本語の存在や日本の特殊な環境が、海外の攻撃者を遠ざける天然の防壁として機能していた面もあったと思います。

例えば、従来は海外から攻撃メールがきてもフォントがおかしかったり日本語が不自然だったりして、我々は「あ、怪しいメールがきたな」と迷いなく無視し削除することができました。

しかし、その壁こそが今となっては崩れてしまった。それも近ごろの攻撃激化の背景にあるようです。

ハイリターン&高難易度な大企業より「中小企業への大量攻撃」にシフトか

――「防壁が崩れ去った」とは具体的にどういうことでしょうか。

増田:やはり生成AIによる「言葉の壁」の崩壊です。かつては容易ではなかった日本語への対応が今や非常に低コストになり、悪意のあるメール文を大量生産できるようにもなりました。

我々の調査によると、2025年の新種のメール脅威の82.8%が日本語文。かつその文面は極めて自然なものが多くなっています。流暢な敬語を使いこなし、文脈に沿った会話すら成立するレベルです。

上原:これはかなり衝撃的な結果ですね。

私も最近、自分のところに届く詐欺メールを見て驚くことがあります。

特に流行っているのが、LINEなどのクローズドなチャットツールへ誘導する手口です。最初は「資産運用に関するアドバイス」といったビジネスライクなメールで油断させ「詳細はLINEグループで共有します」と誘導する。

その文面自体に、以前のような違和感はほとんどありません。日本語の不自然さを頼りにフィッシングを見抜くのは、かなり困難になったといえます。

ただメーラーでヘッダー情報を見たときに、差出人のタイムゾーンがそもそも「GMT+9(日本標準時)」以外を指しているなど、「明らかに外国では」とわかるような粗は残っていますが……。

――不審な点は残っているものの、日本語の文面だけで怪しむのが難しくなってきたのですね。

増田:ただ大手企業だと、セキュリティソリューションの導入や従業員トレーニングが徹底されており、正面からの攻略は困難なはずです。

そこが難しいと思った攻撃者が、近ごろはより対策の手薄な中小企業や地方企業へと切り替えている気がしていて。

上原:完全に中小企業狙いが増えていると思います。

増田:ですよね。だから局所的にLINEグループを用いるような、小規模な手口が増加しているのだと思います。

さらに脅威なのが、生成AIが言語だけでなく、日本のローカルな事情まで教えてしまう点です。

例えば電話を使ったサポート詐欺などで、実在する地方銀行の名前を騙るケースがあります。これもLLMに「この銀行をメインバンクにしている、〇〇県の中小企業をリストアップして」などと指示すれば即座に候補リストを出力させることができるので、あとは自動音声で架電するだけ。このような手口が増えているのではないかとみています。

――言語だけでなく、極めてローカルな知識までも攻撃者が簡単に調べられるようになった?

増田:はい。

大企業を1社狙うのは成功すればリターンも大きいですが、失敗のリスクも高く、社会的な騒ぎにもなりやすい。で、生成AIがここまで進化したので日本の中小企業を攻撃してみたら、「意外と多くの内部留保を有していてお金がある」と気づいた。

そうして「防御の堅い大企業よりも中小企業を数多く標的にした方が結果的に効率的かも」というような戦略にシフトした、と感じています。

――攻撃コストが下がった上に、現地の事情も把握できるようになったことで、メール脅威が増加した、と。

上原:加えていうなら、中小企業が狙われる理由はそもそもシステム的な「隙」が大きくなってしまっている、という事情もあります。

ランサムウェアそのものに焦点を戻すと、侵入経路としてメール以上に多いVPN機器などの脆弱性はその典型です。

背景にはコロナ禍以降のDXや、人手不足があると思われます。

ここ数年、インボイス制度や電子帳簿保存法への対応、そして深刻な人手不足を背景に、日本の中小企業が一気にDXを進めました。それ自体はもちろん大事なことです。

問題はITリテラシーや管理体制が追いつかないまま、利便性を優先してあらゆる業務システムをインターネットに接続してしまったこと。VPNによるリモートアクセス環境やSaaS、クラウドを急いで導入した結果、守るべき境界線が曖昧になってしまったのです。

増田:攻撃を受ける可能性のある「表面積」が無防備に拡大してしまったわけですね。侵入の起点となるVPNの管理耐性が万全でない中、守るべきデータの置き場所もあちこちのクラウドサービスに広がっている。

上原:そうなんですよね。

そして私が思うに特に危険なのが、従業員300〜500人規模の中堅企業です。大企業にはCISO(最高情報セキュリティ責任者)や専任の情シスがいますが、この規模だと「ひとり情シス」であったり、あるいは総務の担当者が兼任していたりするケースが多い。

すると怖いのが、大企業病の最初の兆候であるともいえる「セクショナリズム」による管理不全です。

例えば人事は人事の使いやすいクラウド勤怠管理を入れ、経理は経理の会計ソフトを勝手に入れるというもの。

それぞれの部門があくまで業務効率化のつもりで行っていることですが、全社的に見れば「誰がどのシステムを使い、どこに『穴』があるのか」について誰も把握していない状態になります。

昨今のランサムウェア被害の多くがVPN機器の脆弱性や管理されていないIDからの侵入であることを踏まえると、こうした急ごしらえのDXによって広がったアタックサーフェスの「穴」が狙われているといえるでしょう。

――生成AIだけでなく、DX推進が一気に進んだというのも中小企業が狙われがちな背景にある?

増田:ただ当然攻撃されているのは中小企業だけでなく、セキュリティ予算のある大企業やインフラも同様です。私がみる限り、昨今は攻撃者の「目的の変質」も相当大きいと思います。いわゆる地政学的リスクに起因するサイバー攻撃です。

これは非常に深刻な話ですが、近年のランサムウェア攻撃の中の一定数は単なる金銭目的のビジネスではなく、何かしらの思想に基づいた破壊活動や経済的打撃を目的としている可能性があるのです。

例えば2024年から2025年にかけて、日本の飲料メーカーや大手出版社、港湾システムなどが相次いでランサムウェア被害に遭いました。同時期には、日本企業を攻撃するグループの中に、声明文で「金は手段であって目的ではない」「我々は祖国のために戦う」との政治的な主張を掲げる組織がありました。

相手が「金儲けが目的の『ビジネスマン』」であれば、交渉もできるし、払わない相手からは去っていくでしょう。しかし、もしも相手が金銭以外を目的として攻撃しているのであれば、「身代金を払わない国」だろうと関係なく攻撃の対象になり得ます。

だって、破壊すること自体が目的なのですから。

まずは基本を守る。それでもなお起こり得る攻撃に備えるなら……

――生成AIの悪用、攻撃対象領域の拡大、そして地政学的リスク。状況は深刻ですが、現実問題として、リソースに余裕のない企業はどのように対策を行えばよいのでしょうか。

上原:シンプルに、やるべきことを徹底してやることが大事かと考えます。

まず提案したいのは、IDとパスワードのみに依存した認証からの脱却です。現在は「FIDO」や「パスキー」といった、フィッシング耐性の高い認証方式が普及しつつありますし、できる限りより堅牢な認証基盤へ移行するのが望ましい。

そして当然ですが、マルウェア対策ソフトの稼働や、Windows UpdateなどのOS更新を欠かさないことでしょうね。

増田:上原先生のおっしゃる通り、やはり「基本の徹底」に尽きます。

名の知れた大企業での被害事例でも、元をたどると高度な未知の攻撃ではなくパッチ未適用の機器や多要素認証の未導入といった基本の不徹底が原因といわれるケースが少なくありません。

最新のソリューションを導入しても、攻撃者が管理外のVPN機器から侵入し、盗み出した「正規のIDとパスワード」を用いてしまえばシステム側からは「正しい社員が操作している」ようにしか見えない。運用の基本に穴があれば、そこを突かれて無力化されてしまうのです。

――一方で、基本対策を徹底してもなお、攻撃を受けてしまう可能性はゼロではありません。万が一侵入を許してしまう事態を想定して、企業はどう備えるべきだと思いますか?

上原:難しい問題ですが「守るべきものの優先順位」と「どう守るべきか」を再定義することでしょうか。

というのも我々セキュリティ業界の関係者は長年「とにかく個人情報を外部に漏らさないようにしましょう」というメッセージを発信し続けてきましたが、それが行き過ぎてしまったきらいがあって……。

――というと?

上原:「自分たちがそのデータを使えなくなるリスク」に注視する向きがあまりなかったように感じるのです。

本来、企業にとっての最優先事項は「事業の存続」であるはず。なのに「漏洩が怖いから」という意識ばかりが先行して、すべてのデータをネットワーク上の強固なシステムひとつに集約して管理したらどうなるでしょうか。そこがランサムウェアでロックされた瞬間に、事業が完全に詰んでしまいます。漏洩対策に全振りした結果、事業停止という最大のリスクを招いては本末転倒です。

極論をいえば「明日、社内のパソコンがすべて動かなくなったとしても会社を潰さないために、最低限必要なデータは何か?」ということを考え、そのデータだけは何があっても復旧できるよう死守する。それを念頭に置いたBCP(事業継続計画)を今一度考え直す必要があるのではないでしょうか。

例を出すと、ある病院がランサムウェア被害に遭い、電子カルテが暗号化されてしまった事例がありました。そこの医師はカルテに依存して診療を行っていたため、システムがダウンした瞬間、訪れてくる患者が「誰で、何の病気で、どんな治療経過だったか」を思い出せなくなってしまったそうです。つまり「患者との信頼関係」という非常に重要な資産が失われてしまい、事業の継続が困難になってしまった、と。

これは最低限、患者の氏名と既往歴のリストだけでも紙で出力してあれば、あるいはネットワークから切り離されたPCに保存してあれば、システムが復旧するまでの間も診療を止めずに済んだはずです。

このように、命綱となるデータだけはネットワークから切り離し、自分たちだけがアクセスできるよう物理的な形で死守しておくこともひとつの選択肢になるのではないでしょうか。

増田:確かに、それぞれの企業が扱う業務やデータの価値に応じた、適切な守り方を設計すべきだと感じます。

例えば、私が過去に利用していた医療機関では、それまでWebサイト経由でPDFとしてダウンロードできた人間ドックの結果通知を、ある時期から「紙での郵送」に戻した事例がありました。

つまりPDFでの提供は利便性が高い反面、Webサーバーという攻撃対象領域を広げるリスクも伴うため、あるタイミングであえて利便性を捨てて「紙に戻す」という判断を下したようです。

これは一見するとDXの後退に見えるかもしれません。しかし、こうしたステップバックも、リスクマネジメントの観点では時に合理的だと思うのです。

それを意識してか、米国でもログ監視システムなどにおいてクラウド版だけでなく、オンプレミス版のライセンスもいまだに売れ続けている現状があります。

――「何でもクラウドに上げればよい」という方針を見直し「守るべきものは手元に置く」動きもある?

上原:そもそもすべての業務に「ゼロトラスト」を適用しようとすれば、莫大なコストと運用負荷がかかりますしね。リソースを最適化する意味でも、守るべき情報の重要度を見極めることは重要です。

……極端な例ですが、大学にとって「最も漏洩してはならない機密情報」とは何だと思いますか?

増田:何でしょう、受託研究のデータなどですか? いや分からないですね。

上原:それも重要です。

しかし同じぐらい重要な機密情報が「入試問題」です。

増田:あー! なるほど。

上原:流出すれば入試自体がやり直しとなり、大学の社会的信用は失墜します。

それをクラウド上のフォルダで共有しながら作成するというのは、恐ろしくて中々できません。なので我々の場合「担当者以外立ち入れない部屋に作問に必要な資料を集め、作業もネットから隔離されたパソコンで行う」という手法をとる、と。そして作業が終われば「この部屋を出たら、見たものは全て忘れよう」と解散するわけです(笑)。

もちろん全ての業務を物理的に遮断するのは不可能です。しかし、何が組織のコアデータなのかを定義し、それを守るために投じられるコストとリスクを天秤にかける。その結果、デジタルで守るよりも物理的に隔離したほうが合理的であればそちらを選ぶ。

そうした技術選定とリソース配分の最適化が、これからのセキュリティ対策には一層求められているのだと思います。

――リスクとコストを天秤にかけた上で、時にはアナログな手段すら選択肢になるのでは? ということですね。

増田:確かに攻撃の手口はAIによって高度化していますが、狙われるのは今お話したような認証の不備やパッチ未適用の脆弱性といった基本的な部分が大半であり、その意味で守る側が気をつけるべきことの本質は変わっていないのかもしれません。

これからも「これさえ導入すれば安心」という魔法のような解決策を謳うのではなく、基本の徹底や守るべき資産の選別といったメッセージを発信し続け、日本企業のセキュリティ戦略に少しでも貢献できればと考えています。

(※1)ランサムウェア感染率/身代金支払率15か国調査 2024

(※2)令和7年上半期における サイバー空間をめぐる脅威の情勢等について

(※3)攻撃は「入口」で防げているか? ──復旧前提のセキュリティから、攻撃起点防御への転換

取材・執筆:田村 今人

編集:王 雨舟

撮影:赤松 洋太

関連記事

「PPAP」「決裁にハンコ」をやる人たちは何を考えている? 謎慣習が消えぬ理由を上原哲太郎教授が解説【フォーカス】

「勉強しろ」じゃ啓発は難しいから。スベり覚悟の「セキュリティ芸人」が笑いで“脆弱性”を伝える理由【フォーカス】

COBOL技術者の減少と、技術の「時限爆弾」に我々はどう向き合うべきか ~「昭和100年」を前に~【フォーカス】

人気記事